En Colombia, las entidades financieras y de telecomunicaciones implementan medidas de verificación para garantizar la protección de los datos personales de sus clientes.

Según le comentó la Superintendencia Financiera de Colombia (SFC) a EL TIEMPO, aunque la entidad "imparte instrucciones sobre la forma en la que las entidades vigiladas deben cumplir con las regulaciones de ciberseguridad", cada una implementa las debidas herramientas bajo su autonomía y no existe una regla que les obligue a utilizar determinados mecanismos.

¿Qué pasa si falla en la verificación en los trámites financieros y servicios de telecomunicaciones? Esto es todo lo que debe saber, según los expertos.

¿Para qué sirven los mecanismos de verificación?

El objetivo principal de la autenticación es que se pueda reconocer y confirmar que la persona dice ser quien es, además de ser un paso fundamental para la ciberseguridad; evitando la filtración de datos sensibles, suplantaciones y robos de información.

Normativas como la Ley 1581 de 2012, el Decreto 1377 de 2013 y la Ley 1273 de 2009 respaldan, estipulan y establecen el manejo, la recolección y el tratamiento de los datos personales así como la tipificación de los delitos cibernéticos y las estrategias de protección y prevención de ataques cibernéticos.

Cada empresa decide cuáles serán sus medidas de seguridad que implementará para sus trámites. Foto:iStock

Entre los mecanismos más utilizados se destacan:

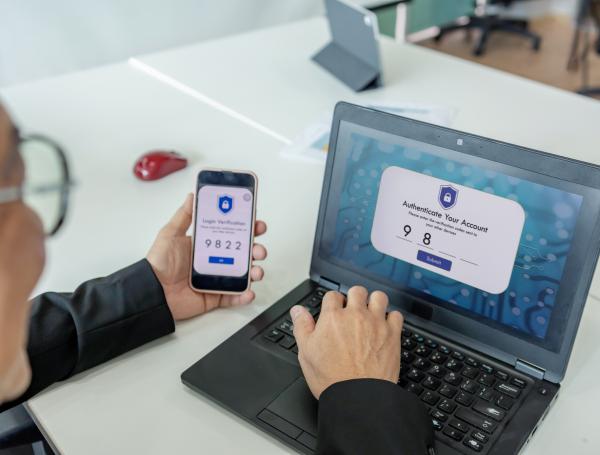

- Autenticación de doble factor: contraseña, tokens, códigos, claves dinámicas u OTP's (One Time Password) que pueden ser enviadas al SMS o una app de autenticación.

- Preguntas de seguridad: incluyen datos personales que el titular de la cuenta o servicio debería conocer, como su fecha de nacimiento, su primer auto o el nombre de su mascota.

- Verificación a través de la cédula de ciudadanía: para trámites en oficinas físicas o lectura del documento a partir de una fotografía.

- Firma digital: herramienta que tiene validez legal y es utilizada para autenticar que el usuario es quien está realizando la transacción. Las entidades se basan en la criptografía de la firma para garantizar su autenticidad.

- Verificación mediante videollamada o presencia física: para trámites de alta seguridad o situaciones excepcionales como el cambio de la titularidad de algún servicio.

- Biometría: reconocimiento facial, lectura del iris o de huellas dactilares. Utilizando las cámaras de los dispositivos móviles, a través de los rasgos físicos como la distancia de los ojos, la forma de la nariz y los patrones de las líneas de expresión, esta tecnología logra autenticar la identidad de la persona.

De acuerdo con el gremio de Asobancaria, "estas herramientas se combinan o aplican individualmente según el nivel de riesgo asociado a cada transacción, adaptándose a las necesidades específicas del contexto para no entorpecer la experiencia del usuario en el uso frecuente de sus productos bancarios".

La autenticación de usuario permite proteger los datos sensibles e información de los clientes. Foto:iStock

Además, la entidad resaltó que "la biometría, complementada con otros métodos de verificación, ha demostrado ser altamente efectiva. Gracias a su implementación se han logrado reducir hasta en un 98 % los casos de suplantación".

¿Qué pasa si falla un mecanismo de verificación?

Si en medio de un trámite o una solicitud la persona falla en la respuesta de alguna pregunta, supera el número de intentos permitidos o presenta problemas técnicos o humanos en alguna herramienta de seguridad, el conducto regular dependerá de las políticas de cada entidad.

En algunos casos, como el de las telecomunicaciones, la solicitud puede quedar bloqueada por 24 horas luego de equivocarse en los tres intentos disponibles. Luego de esto, la persona podrá tener una nueva oportunidad.

En otras situaciones, lo más probable es que se decline el servicio o producto al no validarse con éxito la identidad de quien solicita, según lo afirmó la SFC. En dicho sentido, el cliente será redireccionado a otros canales de atención para pedir el desbloqueo.

Según expertos, algunas de estas herramientas pueden combinarse de acuerdo al riesgo del trámite. Foto:iStock

¿Qué hacer si falla en un método de verificación?

En algunas ocasiones, estas medidas pueden presentar fallas tecnológicas o humanas que afectan la efectividad del trámite; lo que resulta en demoras y engorrosas experiencias de usuario.

Las preguntas de seguridad, la autenticación de doble factor y la biometría son las que más se utilizan y las que mayores fallas pueden presentar durante el desarrollo de un trámite.

Algunos problemas que pueden tener son:

- Digitación en falso de algún número del PIN, código u OTP (One Time Password).

- Demora en el envío del PIN, código u OTP.

- Condiciones ambientales para biometría facial (iluminación, calidad de la cámara, enfoque, ángulo, distancia o ruido).

- Problemas técnicos en el dispositivo.

- Alteraciones físicas en las huellas dactilares (dedos húmedos, heridos o sucios).

- Olvido de las respuestas a las preguntas de seguridad.

Algunas medidas pueden tener fallas humanas o tecnológicas que pueden retrasar el trámite. Foto:iStock

En el caso de las entidades bancarias, según Asobancaria, si una persona falla en la biometría o en las preguntas de seguridad, "generalmente se le ofrecen opciones adicionales como el envío de códigos temporales (OTP) a dispositivos previamente registrados, la validación a través de correos electrónicos asociados, o incluso la posibilidad de realizar una verificación presencial en una sucursal".

El gremio también aclaró que "en casos más complejos, las instituciones pueden requerir documentos adicionales o realizar procedimientos manuales de validación, como entrevistas telefónicas con preguntas específicas relacionadas con la cuenta del cliente".

¿Qué mecanismos de verificación usan los servicios de telecomunicaciones?

Los servicios de telecomunicaciones utilizan múltiples opciones de verificación en caso de que alguna presente inconvenientes con el usuario o sean más adecuadas para el tipo de trámite.

Por ejemplo, para las contrataciones de plan de grandes gigas o la inclusión de nuevos clientes en su sistema de información usan las preguntas de autenticación; mientras que para trámites menores utilizan códigos de seguridad enviados al correo o el SMS del titular.

Por tal motivo, de acuerdo con los expertos, es importante consultar las políticas y medidas de protección de datos de las empresas para tener en cuenta qué métodos de verificación tienen a disposición de sus clientes y cuáles pueden convertirse en 'planes de reserva' en caso de que el principal falle.

Un ejemplo de ello es que, de perder su teléfono móvil, tenga sus correos activos en sus otros dispositivos para poder acceder a métodos de seguridad y así seguir completando el protocolo de verificación con herramientas como la doble autenticación o incluso asistir presencialmente a las oficinas y sucursales de la empresa para ser atendido por un profesional.

La autenticación pueden utilizarse para el ingreso de nuevos clientes y cancelación de planes. Foto:iStock

Para evitar este tipo de inconvenientes y fallas en la verificación del usuario, los expertos de Asobancaria recomiendan que:

- Realización de campañas de educación en ciberseguridad.

- No compartir los códigos de verificación.

- Verificar enlaces y correos sospechosos para prevenir fraudes.

- Encriptación de la información y datos personales.

- Implementar firewalls (software y hardware para evitar actividades maliciosas).

- Adopción de Nist (Instituto Nacional de Estándares y Tecnología).

¿En qué casos se usa la verificación de usuario?

Usualmente, estas herramientas son requeridas para el ingreso de datos de un cliente nuevo, la solicitud o aprobación de un producto, la cancelación o reconexión de algún servicio y el restablecimiento de contraseñas.

En ellas se utiliza información previa que ha dado el cliente sobre su vida crediticia o personal, tales como fechas de cumpleaños, tarjetas de crédito utilizadas, datos sensibles y otros más.

La Oficina Asesora Jurídica de la Superintendencia de Industria y Comercio (SIC), la entidad encargada de velar por la legislación en materia de la protección de datos personales y el correcto tratamiento de estos, expresó que los responsables del tratamiento deben tener en cuenta el principio de seguridad, establecido en el artículo 4°.

La SIC menciona que estas personas deben "manejar medidas técnicas, humanas y administrativas que sean necesarias para otorgar seguridad a los registros, evitando su adulteración, pérdida, consulta, uso o acceso no autorizado o fraudulento (…)".

La SIC se encarga de velar por la seguridad y protección de los datos personales. Foto:Archivo particular

En materia de datos sensibles, entre los que la entidad incluye los datos biométricos, se afirma que es necesario que el titular dé su autorización de manera explícita e informada, ya sea de manera oral, escrita o conductas inequívocas de la persona, para que sus datos sean recolectados y usados en todas las finalidades.

De ahí que existan la autenticación y verificación del usuario para comprobar la identidad del solicitante de cualquier tipo de trámite.

La autenticación es un paso crucial para la protección de datos personales y la prueba de identidad. Foto:iStock

REDACCIÓN ÚLTIMAS NOTICIAS

MARÍA JULIANA CRUZ MARROQUÍN

.png) hace 1 día

51

hace 1 día

51

English (US) ·

English (US) ·  Spanish (CO) ·

Spanish (CO) ·