En este último tiempo, los hackers cibernéticos se volvieron más sofisticados en sus tácticas para instalar software maliciosos en los dispositivos y así realizar acciones dañinas sin que se entere el usuario. Esta vez, un sitio web develó una forma de infestar los dispositivos con virus mediante un link de Google Meet.

Conforme a los criterios de

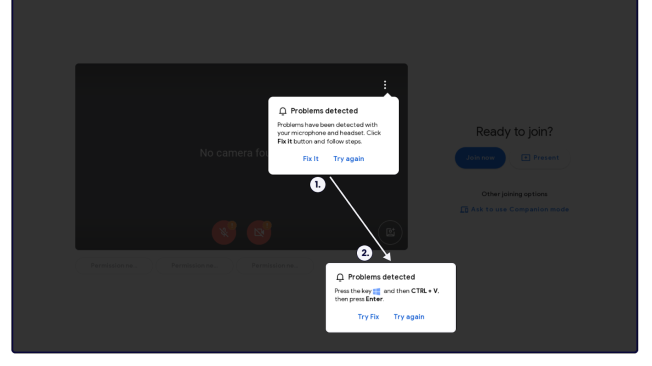

De acuerdo con la investigación de la empresa de ciberseguridad Sekoia, las personas reciben un mensaje en sus correos electrónicos con un enlace a una reunión al servicio de videotelefonía de Google. Al seguir el respectivo link, la persona será dirigida a una página falsa que simula el diseño de la plataforma original.

Sin embargo, al entrar al usuario le aparecerá una alerta sobre un fallo en su micrófono o cámara. La página le ofrecerá una solución a dicho problema, con frases como "presione la combinación de letras" o "CTRL+V". Una vez que el usuario siga esas instrucciones, ingresara un malware a la computadora que le permitirá a los hackers acceder a información personal y archivos confidenciales.

Según el informe, el URL que dirige a los usuarios a reuniones falsas puede ser de las siguientes formas:

- meet[.]google[.]us-join[.]com

- meet[.]googie[.]com-join[.]us

- meet[.]google[.]com-join[.]us

- meet[.]google[.]web-join[.]com

- meet[.]google[.]webjoining[.]com

- meet[.]google[.]cdm-join[.]us

- meet[.]google[.]us07host[.]com

- googiedrivers[.]com

El enlace conduce a las personas a una reunión por Google Meet falsa con un anuncio de fallas.

Foto:Web/Sekoia

Esta nueva técnica afecta tanto a los dispositivos de Windows como a los de macOS. Los analistas de la compañía advirtieron que puede ocurrir también en otras plataformas como Zoom, lectores de PDF, videojuegos falsos, aplicaciones de mensajería, navegadores web3 y proyectos como NGT Studio.

Los investigadores relacionaron estos 'errores' y virus con una nueva táctica identificada como ClickFix

Según Sekoia, las actividades dañinas se asociaron a una nueva táctica de ingeniería social identificada como ClickFix. "Esta táctica consiste en mostrar mensajes de error falsos en los navegadores web para engañar a los usuarios para que copien y ejecuten un código malicioso de PowerShell determinado, infectando finalmente sus sistemas", anunciaron.

En estos últimos meses, las campañas de distribución de software malicioso basados en Clickfix fueron en aumento. Los investigadores descubrieron que otros grupos de intrusos adoptaron dicha táctica, entre ellos se ubicaron dos que utilizaron la herramienta de Google Meet para la ciberdelincuencia: Slavic Nation Empire (SNE) y Scamquerteo, los cuales forman parte de las organizaciones de estafas de criptomonedas Marko Polo y CryptoLove.

.png) hace 5 meses

32

hace 5 meses

32

English (US) ·

English (US) ·  Spanish (CO) ·

Spanish (CO) ·